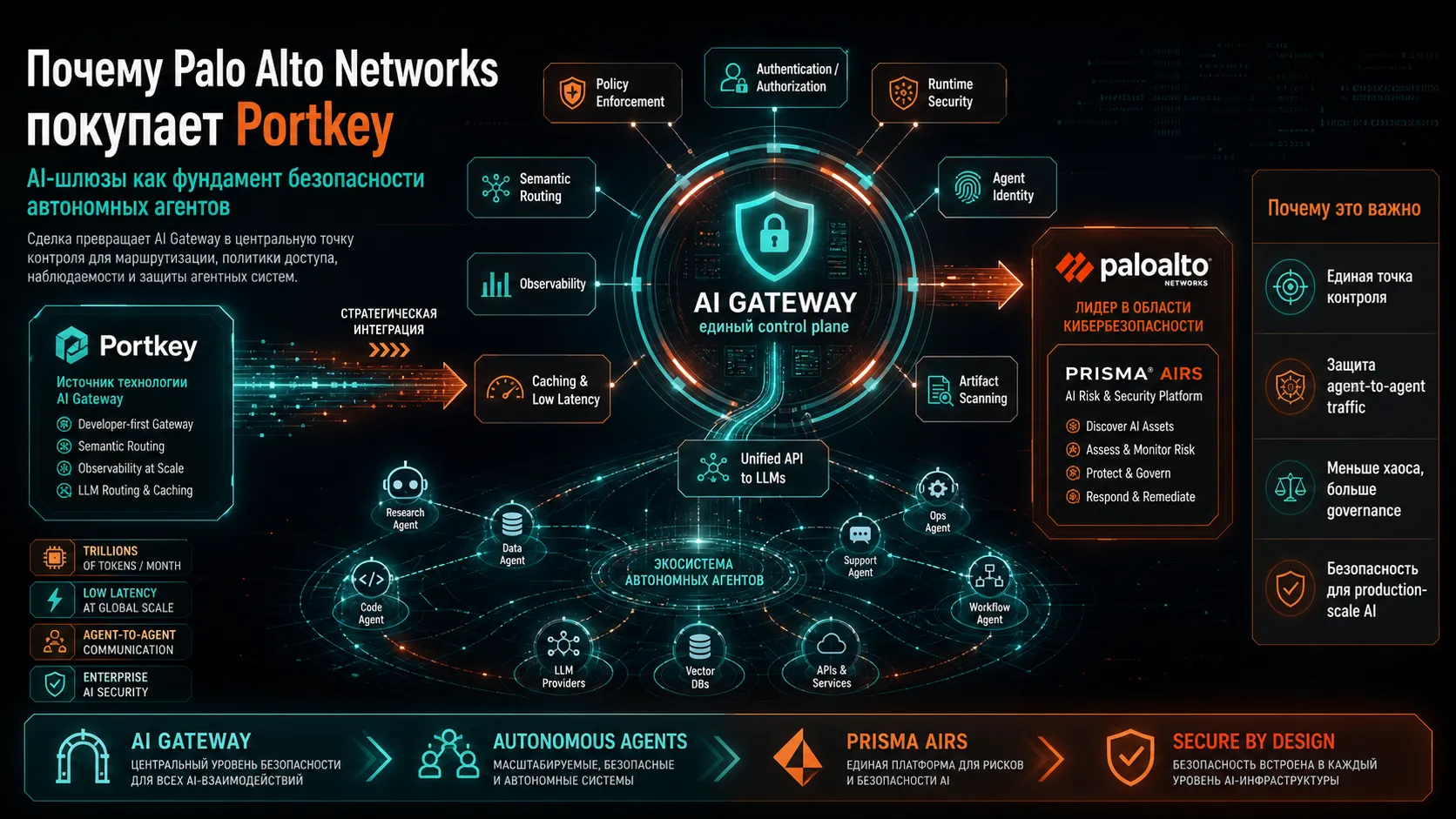

30 апреля 2026 года Palo Alto Networks — мировой лидер в области кибербезопасности — объявила о намерении приобрести стартап Portkey, разработчика технологии AI Gateway. Сумма сделки не раскрывается, однако её стратегическое значение выходит далеко за рамки финансовых показателей. Palo Alto Networks, только что завершившая крупнейшую в своей истории сделку по покупке CyberArk за $25 млрд и приобретение «агентической» endpoint-компании Koi, последовательно выстраивает платформу для защиты принципиально нового класса корпоративных систем — автономных AI-агентов. Portkey в этой архитектуре должен сыграть роль центральной нервной системы, контролирующей каждый AI-запрос в масштабе всего предприятия.

Что такое AI Gateway и почему он стал критически важным компонентом

AI Gateway (шлюз искусственного интеллекта) — это промежуточный слой, который располагается между приложениями и большими языковыми моделями (LLM), управляя, маршрутизируя и защищая все AI-взаимодействия. Концептуально AI-шлюз выполняет для AI-трафика ту же функцию, что API-шлюз — для традиционного микросервисного взаимодействия: централизованное управление доступом, мониторинг, балансировка нагрузки и безопасность.

Однако AI Gateway — не просто «ещё один API-шлюз». Специфика LLM-трафика требует принципиально иных подходов. Во-первых, AI-запросы недетерминированы: один и тот же промпт может генерировать разные ответы, что делает традиционные сигнатурные методы обнаружения атак малоэффективными. Во-вторых, современные AI-агенты действуют автономно, принимая решения о вызове инструментов, обращении к базам данных и взаимодействии с внешними системами. В-третьих, критическое значение приобретает низкая задержка: агенты общаются между собой в реальном времени, и шлюз не должен становиться узким горлышком.

По словам Ли Кларича, директора по продуктам и технологиям Palo Alto Networks, «автономные агенты, присоединяясь к корпоративной рабочей силе, одновременно становятся новой, неуправляемой поверхностью атаки». Именно эту поверхность и призван закрыть AI Gateway.

Эволюция угроз: от чат-ботов к автономным агентам

Чтобы понять мотивацию Palo Alto Networks, необходимо проследить эволюцию корпоративного использования AI. Ещё два года назад доминирующей парадигмой были копилоты — AI-ассистенты, augmentирующие человека, но не действующие самостоятельно. Сегодня предприятия массово переходят к автономным агентам — системам, которые самостоятельно анализируют, планируют и выполняют цепочки действий с ограниченным участием человека.

Этот переход радикально меняет ландшафт угроз. Агенты обладают расширенными привилегиями: они обращаются к внутренним API, читают корпоративные документы, отправляют письма, создают записи в CRM-системах. Фактически, как отметил CEO Palo Alto Networks Никеш Арора, «AI-агенты стали привилегированными инсайдерами, рассуждающими и действующими от имени пользователей и компаний. С этой силой приходит новая категория риска».

OWASP — авторитетная организация в области безопасности веб-приложений — в декабре 2025 года выпустила отдельный документ Top 10 для агентического AI, где зафиксировала ключевые векторы атак: перехват целей агента (Agent Goal Hijack), злоупотребление инструментами (Tool Misuse and Exploitation), манипуляция идентификацией и привилегиями (Identity and Privilege Abuse), а также небезопасная межагентная коммуникация. Каждый из этих векторов требует специализированных механизмов защиты, которые невозможно реализовать на уровне отдельных приложений — необходима централизованная инфраструктура безопасности.

Portkey: пионер AI Gateway с боевым опытом масштабирования

Portkey был основан в 2023 году Рохитом Агарвалом (ранее директором по управлению продуктами в Freshworks) и Аюшем Гаргом. Ключевое решение, которое стартап вывел на рынок, — AI Gateway с открытым исходным кодом, способный маршрутизировать запросы к более чем 200 LLM и 50 AI-защитным барьерам (guardrails) через единый API. Платформа предлагает управление промптами, observability, governance и обеспечивает соблюдение стандартов SOC2, HIPAA и GDPR.

Главное техническое достижение Portkey — это производительность. Шлюз обрабатывает «триллионы токенов в месяц с низкой задержкой, необходимой для межагентной коммуникации». В бенчмарках, сравнивающих накладные расходы различных AI-шлюзов, решения на базе Go (такие как альтернативы Portkey и LiteLLM) демонстрируют минимальный оверхед при маршрутизации запросов к десяткам провайдеров LLM.

С точки зрения безопасности Portkey предоставляет два уровня защиты. Первый — это встроенные guardrails: входная и выходная валидация, включая обработку потоковых ответов. Второй — интеграция со специализированными решениями. Так, в марте 2026 года Portkey объявил о партнёрстве с Akto для обеспечения защиты от prompt injection, jailbreak-атак и утечки данных. Ещё раньше была реализована интеграция с Prisma AIRS от Palo Alto Networks — пользователи могли добавить guardrail Prisma AIRS через нативный модуль Portkey простой конфигурацией без необходимости модификации кода каждого приложения.

Показательный инцидент, иллюстрирующий критическую важность безопасности самого шлюза, — уязвимость CVE-2025-66405, обнаруженная в конце 2025 года. В версиях Portkey Gateway до 1.14.0 была найдена SSRF-уязвимость (Server-Side Request Forgery): заголовок x-portkey-custom-host позволял злоумышленнику перенаправлять запросы на произвольные хосты внутренней сети, потенциально открывая доступ к метаданным AWS и другой чувствительной информации. Уязвимость была оперативно исправлена в версии 1.14.0 путём внедрения строгой валидации на основе allow-list политик с явной блокировкой запросов к немаршрутизируемым IP-адресам, loopback-интерфейсам, частным сетям и стандартным эндпоинтам метаданных.

Этот инцидент наглядно демонстрирует, что AI Gateway — это не просто прокси для LLM, а критически важный элемент безопасности, компрометация которого способна открыть злоумышленникам доступ ко всей внутренней инфраструктуре организации.

Стратегический пазл Palo Alto Networks: Prisma AIRS, Koi и Portkey

Сделка с Portkey — не изолированное событие, а часть системной стратегии Palo Alto Networks по построению платформы безопасности для эпохи AI-агентов. Центральный элемент этой архитектуры — Prisma AIRS (AI Runtime Security), платформа, предназначенная для обнаружения, защиты и предотвращения угроз в AI-трафике предприятия.

В апреле 2026 года Palo Alto Networks завершила приобретение израильского стартапа Koi за $400 млн, добавив в портфель технологию Agentic Endpoint Security (AES) — защиту AI-агентов на конечных устройствах. В том же месяце компания объявила о сделке по покупке Portkey, которая должна закрыться в четвёртом квартале 2026 финансового года (до конца июля 2026).

Логика интеграции прозрачна: Koi защищает конечные точки, Portkey становится AI Gateway для Prisma AIRS, инспектируя AI-трафик на уровне сети и принудительно применяя политики безопасности и governance в режиме реального времени. Вместе эти два приобретения создают единую плоскость контроля (control plane) для всего агентического трафика — от endpoint до облака.

В пресс-релизе Palo Alto Networks особо выделены три ключевых сценария, которые обеспечит интеграция:

- Безопасные AI-взаимодействия: инспекция трафика, принудительное применение политик, защита данных и least-privilege контроль для каждого взаимодействия агентов.

- Надёжность корпоративного уровня: семантическая маршрутизация и автоматические failover-ы для достижения доступности 99,99% в автономных рабочих нагрузках.

- Глобальное AI-governance: централизованное управление версиями, артефактами и безопасным доступом ко всем моделям, агентам и MCP-серверам.

Особый акцент сделан на экономической эффективности: платформа обещает устранить «шок от счетов» (bill shock) за счёт кэширования и гранулярных квот при доступе к более чем 3000 LLM и MCP-инструментам через унифицированный интерфейс.

Конкурентный ландшафт: почему AI Gateway становится полем битвы титанов

Рынок AI Gateway стремительно консолидируется. С одной стороны, традиционные API-шлюзы — Kong, Apache APISIX, Higress — добавляют AI-специфичные плагины и позиционируют свои решения как расширение существующих API-инфраструктур. С другой — появились LLM-нативные шлюзы: LiteLLM, Portkey, Bifrost, а также AI-observability платформы вроде TensorZero и Helicone.

Принципиальное отличие Portkey от конкурентов — в архитектурной ставке на безопасность. В то время как Kong AI Gateway развивается как дополнение к зрелой платформе управления API, а LiteLLM фокусируется на мульти-модельной маршрутизации, Portkey изначально проектировался как «контрольная плоскость для AI-агентов» с акцентом на защиту, наблюдаемость и управление на корпоративном уровне. Именно это позиционирование и сделало стартап привлекательной целью для Palo Alto Networks.

Сделка также отражает более широкий тренд в индустрии кибербезопасности: переход от защиты периметра и конечных точек к защите AI-взаимодействий как самостоятельного вектора угроз. Собственные AI Gateway запускают облачные провайдеры, а безопасники интегрируют AI-защиту в платформы безопасности.

Техническая глубина: как работает AI Gateway на уровне кода

Чтобы оценить инженерную сложность AI Gateway, полезно рассмотреть практический пример. Ниже — минимальная конфигурация Portkey, демонстрирующая ключевые концепции: маршрутизацию, guardrails и failover-стратегии.

# portkey-config.yaml

routes:

- name: production-agent

match:

- header: x-agent-type

value: autonomous

strategy: semantic-routing

targets:

- provider: anthropic

model: claude-3-5-sonnet

weight: 70

- provider: openai

model: gpt-4o

weight: 30

guardrails:

input:

- type: prompt-injection

action: block

- type: pii-redaction

action: anonymize

output:

- type: jailbreak-detection

action: block

- type: content-filter

config:

categories: [hate, violence]

retry:

max_retries: 3

fallback_provider: azure

cache:

ttl: 300

strategy: semantic

virtual_keys:

- name: agent-key

provider: anthropic

key: env/ANTHROPIC_API_KEY

rate_limit:

tokens_per_minute: 100000Этот фрагмент конфигурации иллюстрирует несколько ключевых концепций AI Gateway:

- Интеллектуальная маршрутизация: запросы направляются к разным LLM-провайдерам в зависимости от заголовков, с настраиваемыми весами для A/B-тестирования или канареечных развёртываний.

- Guardrails на входе и выходе: обнаружение prompt injection и блокировка вредоносных запросов до их попадания в модель; защита выходных данных от jailbreak-контента и маскирование персональных данных (PII redaction).

- Отказоустойчивость: автоматический переход к резервному провайдеру при недоступности основного.

- Семантическое кэширование: повторяющиеся запросы обслуживаются из кэша, что снижает затраты на API-вызовы и уменьшает задержку.

- Управление ключами и лимитирование: виртуальные ключи хранятся в переменных окружения, а гранулярные лимиты предотвращают перерасход бюджета.

Именно возможность централизованно управлять всеми этими аспектами — а не реализовывать их в каждом приложении по отдельности — и составляет ключевую ценность AI Gateway.

Что означает эта сделка для рынка и практикующих специалистов

Приобретение Portkey сигнализирует о фундаментальном сдвиге в индустрии кибербезопасности. Если раньше безопасность AI воспринималась как нишевая проблема, связанная в основном с фильтрацией промптов, то теперь она становится центральным элементом корпоративной архитектуры, сопоставимым по значимости с сетевыми экранами и системами аутентификации.

Для практикующих специалистов можно выделить несколько ключевых выводов:

AI Gateway становится обязательным компонентом. Точно так же как сегодня трудно представить корпоративную инфраструктуру без API Gateway, завтра AI Gateway станет стандартным элементом любого стека, использующего LLM. Выбор конкретного решения — будь то Portkey, LiteLLM или Kong AI Gateway — должен определяться требованиями к безопасности, производительности и интеграции с существующими инструментами.

Безопасность агентов требует многоуровневого подхода. Инцидент с CVE-2025-66405 показывает, что даже специализированные AI-шлюзы уязвимы. Защита должна охватывать не только входные и выходные guardrails, но и сам шлюз как инфраструктурный компонент: сетевое сегментирование, строгую валидацию заголовков, блокировку немаршрутизируемых адресов.

Консолидация рынка неизбежна. Крупные игроки покупают AI-стартапы не ради технологий как таковых, а ради целостных платформ. Интеграция Koi (endpoint), Portkey (gateway) и Prisma AIRS (runtime security) создаёт единую экосистему, которую конкурентам будет сложно воспроизвести по частям.

Заключение

Покупка Portkey — это не просто очередная M&A-сделка в портфеле Palo Alto Networks. Это осознанная ставка на то, что AI-агенты станут доминирующей парадигмой корпоративного ПО в ближайшие 3–5 лет. Защита этой новой парадигмы требует специализированной инфраструктуры, которую невозможно построить путём адаптации legacy-инструментов.

Как сказал CEO и сооснователь Portkey Рохит Агарвал: «Мы построили AI Gateway ещё до того, как появилась сама эта категория. Часто на ранних встречах нам приходилось объяснять, что такое AI Gateway. Но мы продолжали, потому что верили — лучше рискнуть вместе, чем перестраховаться поодиночке». Сегодня этот риск полностью оправдался. AI Gateway из экспериментальной технологии превратился в критический слой, обслуживающий миллиарды запросов, а теперь становится фундаментом для безопасного развёртывания автономных агентов в масштабах крупнейших мировых организаций.