К 2026 году организации, внедрившие программу непрерывного управления экспозицией угроз (CTEM), смогут сократить количество взломов на две трети — этот прогноз Gartner уже сегодня меняет ландшафт кибербезопасности. Статья объясняет, почему традиционные сканеры уязвимостей и ежегодные пентесты окончательно устарели и как пятиэтапный цикл CTEM переводит безопасность из режима «бесконечного тушения пожаров» в проактивное, бизнес-ориентированное управление рисками. Вы получите пошаговую дорожную карту внедрения CTEM и поймёте, какие инструменты действительно работают на каждом из пяти этапов.

Почему привычные инструменты больше не работают: главный аргумент в пользу CTEM

Современная поверхность атаки больше не умещается в рамки ежемесячных отчётов. Облачные миграции, SaaS-сервисы, гибридная работа и цепочки поставок создали среду, в которой новые активы появляются и исчезают в течение часов, а злоумышленники вооружают эксплойты за дни. Gartner прогнозирует: к 2026 году половина корпоративной поверхности атаки будет непригодна для исправления традиционными патчами, а организации, выстроившие приоритеты безопасности вокруг CTEM, сократят число взломов на две трети. Эти цифры — не просто ещё одна аналитическая пугалка, а констатация факта: классическая модель «нашли уязвимость — поставили патч» окончательно сломалась.

Традиционное управление уязвимостями (VM) построено на периодических сканированиях и оценке серьёзности по шкале CVSS. Проблема в том, что CVSS-рейтинг не учитывает реальную эксплуатируемость уязвимости в конкретной среде. Исследование Cisco/Kenna показало: лишь около 5% уязвимостей действительно подвергаются эксплуатации в реальных атаках. Остальные 95% создают шум, который забивает очередь на исправление и отвлекает команды от по-настоящему опасных брешей. Более свежие данные ещё жёстче: отчёт State of Threat Exposure Management за 2025 год утверждает, что только 0,002% (1 из 50 000) уязвимостей представляют критический риск. Это означает, что классические сканеры, генерирующие тысячи алертов, бесполезны как инструмент приоритизации — они не отличают теоретическую опасность от реальной.

Ситуацию усугубляет скорость атак. По данным Mandiant, среднее время от обнаружения уязвимости до появления эксплойта сократилось с 63 дней (2018–2019 годы) до 5 дней в 2024 году. Ежегодный пентест или квартальное сканирование в таких условиях — это моментальный снимок, который устаревает раньше, чем попадает на стол руководителя. CTEM решает именно эту проблему: он заменяет точечные проверки непрерывным циклом, который всегда отражает текущее состояние угроз.

Что такое CTEM и почему это не просто «очередной сканер»

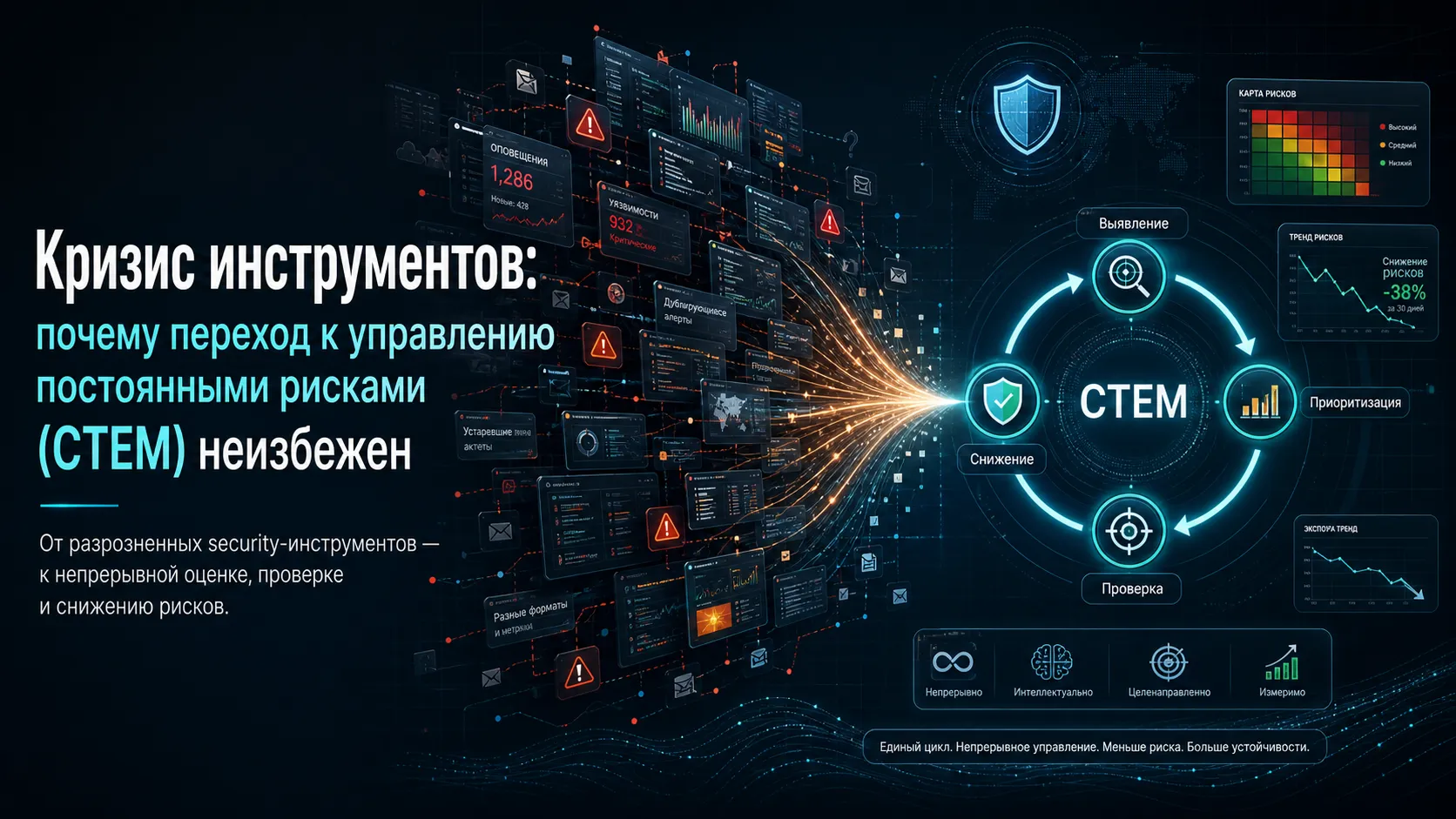

Continuous Threat Exposure Management (CTEM) — это методология, предложенная Gartner в 2022 году. В отличие от инструмента или платформы, CTEM представляет собой постоянно работающую программу, объединяющую людей, процессы и технологии. Её цель — не просто находить уязвимости, а непрерывно оценивать доступность, экспонированность и эксплуатируемость цифровых и физических активов, после чего приоритизировать и устранять те риски, которые действительно угрожают бизнесу.

CTEM часто путают с risk-based vulnerability management (RBVM), но это более широкая концепция. RBVM фокусируется на приоритизации уязвимостей, тогда как CTEM охватывает весь цикл: от определения скоупа и обнаружения до валидации и мобилизации команд. RBVM — это эволюция VM, а CTEM — операционная система для управления экспозицией в целом.

Ключевое отличие CTEM от традиционных подходов — смена парадигмы с «найти и исправить» на «понять, подтвердить и устранить». Вместо того чтобы хвататься за каждую новую CVE, команда определяет, какие экспозиции реально достижимы для атакующего, подтверждает их эксплуатируемость через симуляции и только затем мобилизует ресурсы на устранение. Это не банальная автоматизация, а пересборка самого процесса управления рисками.

Пять этапов непрерывного цикла CTEM

Gartner описывает CTEM как повторяющийся цикл из пяти этапов. Все они выполняются непрерывно, а не последовательно от случая к случаю.

Этап 1: Scoping (Определение границ)

Программа начинается с чёткого определения того, что действительно важно для бизнеса. В скоуп попадают критически важные приложения («коронные драгоценности»), высокоценные хранилища данных, интернет-ориентированные сервисы, системы идентификации Tier-0 и ключевые SaaS-решения. Gartner подчёркивает: скоуп CTEM должен выходить за рамки традиционного VM и включать корпоративные соцсети, репозитории кода и системы цепочек поставок.

Этап 2: Discovery (Обнаружение)

На этом этапе идентифицируются все активы в заданном скоупе — видимые и скрытые, включая теневые IT, уязвимости, неправильные конфигурации, избыточные разрешения и риски, связанные с третьими сторонами. Важно: discovery в CTEM шире, чем просто сканирование CVEs. Он охватывает всё, что расширяет возможности атакующего, включая дрейф конфигураций и сломанные защитные механизмы.

Этап 3: Prioritization (Приоритизация)

Приоритизация в CTEM отталкивается не от CVSS-баллов, а от контекста: насколько достижим актив, какой урон нанесёт его компрометация, какие компенсирующие контроли уже работают. Исследования показывают, что злоумышленники могут добраться до 94% критических активов всего за четыре шага от точки первоначального проникновения. Поэтому CTEM фокусируется на картографировании атак-путей и устранении «точек удушения», через которые проходят большинство векторов атак.

Этап 4: Validation (Валидация)

Самый недооценённый и трудозатратный этап. Валидация отвечает на вопрос: «Можно ли реально проэксплуатировать эту уязвимость в нашей среде?» Без этого шага CTEM превращается в гадание. Используются Breach and Attack Simulation (BAS), adversarial exposure validation (AEV) и автоматизированные пентесты, которые подтверждают или опровергают эксплуатируемость экспозиций.

Этап 5: Mobilization (Мобилизация)

Последний этап — самый критический для успеха всей программы. Большинство организаций проваливаются именно здесь: инструменты находят проблемы, но никто не знает, как организовать их исправление с учётом бизнес-контекста. Мобилизация означает встраивание найденных экспозиций в рабочие процессы команд — через тикет-системы, DevOps-пайплайны и оркестрацию, с измеримыми SLA и верификационными петлями.

Таблица ниже суммирует каждый этап, его цель и категории инструментов, которые его обеспечивают.

| Этап CTEM | Цель | Категория решений |

| Scoping | Определить критически важные для бизнеса активы | ASM / CAASM |

| Discovery | Выявить все активы, уязвимости и конфигурации | Exposure Assessment Platforms (EAP) |

| Prioritization | Ранжировать угрозы по реальной опасности | RBVM / VPT |

| Validation | Подтвердить эксплуатируемость атакой | BAS / AEV |

| Mobilization | Организовать устранение с учётом бизнес-контекста | DASR / SOAR |

Инструментарий CTEM: экосистема, а не монолит

Одно из главных заблуждений о CTEM — уверенность, что достаточно купить «волшебную платформу». На деле CTEM — это не категория продуктов, а фреймворк, который реализуется через комбинацию решений, покрывающих разные этапы цикла. Gartner Peer Community показывает, что практики используют связки инструментов: Pentera Surface, Qualys, Wiz, RiskRecon для обнаружения, Ionix — как основную платформу для asset discovery и ранжирования рисков, XM Cyber и Tenable — для валидации и приоритизации.

Рынок условно делится на несколько категорий:

- Exposure Assessment Platforms (EAP). В ноябре 2025 года Gartner впервые выпустила Magic Quadrant для EAP, зафиксировав появление этого класса решений как отдельного рыночного сегмента. EAP-платформы закрывают этапы скоупа, обнаружения и приоритизации, предоставляя единую картину экспозиций.

- Breach and Attack Simulation (BAS) и Adversarial Exposure Validation (AEV). Решения вроде Cymulate и AttackIQ позволяют непрерывно тестировать защитные контроли, симулируя реальное поведение атакующих и сопоставляя результаты с матрицей MITRE ATT&CK.

- Dynamic Attack Surface Reduction (DASR). Новый класс инструментов для этапа мобилизации. Reclaim Security, отмеченный Gartner как sample vendor в этой категории, фокусируется на автоматизированном устранении экспозиций, сокращая ручную работу на 90%.

- External Attack Surface Management (EASM) и Cyber Asset Attack Surface Management (CAASM). EASM-решения вроде IONIX сканируют внешний периметр, обнаруживая неизвестные и «бесхозные» активы, включая активы дочерних компаний и цепочек поставок. CAASM-платформы, такие как Sevco, агрегируют данные из множества источников, давая полную инвентаризацию внутренних активов.

Ключевой вывод: зрелая CTEM-программа не покупается «в коробке». Она выстраивается как экосистема, где каждый инструмент закрывает свой этап цикла, а сквозная интеграция через API и data layer обеспечивает непрерывность процесса.

Почему 84% организаций пока не готовы к CTEM

Несмотря на агрессивные прогнозы Gartner, реальное внедрение CTEM пока носит очаговый характер. Исследование 2025 года, охватившее 128 enterprise-лидеров, показало: хотя 87% опрошенных признают важность CTEM, только 16% действительно внедрили программу. Оставшиеся 84% застревают на стадии осознания, и причины этого разрыва лежат глубже, чем «не хватает бюджета».

Организационная инерция. Многие команды до сих пор мыслят циклами сканирования: «у нас сканирование раз в месяц, пентест — раз в год». CTEM требует непрерывного потока данных и постоянной переоценки приоритетов, что ломает привычные рабочие ритмы.

Фрагментация инструментов. Типичная картина: в компании работает облачный сканер, эндпоинт-платформа, SIEM и несколько разрозненных пентест-отчётов. Каждый инструмент живёт в своём силосе, и команда тратит время на ручную корреляцию данных в Excel, вместо того чтобы видеть целостную картину.

Отсутствие сквозной валидации. Многие команды признаются: «У нас нет недостатка в данных об уязвимостях — у нас недостаток в валидации». Без подтверждения эксплуатируемости приоритизация остаётся гаданием, а мобилизация буксует, потому что никто не может объяснить бизнесу, почему именно эту уязвимость нужно чинить прямо сейчас.

Разрыв между Security и IT-операциями. CTEM требует, чтобы offensive- и defensive-команды работали в едином ритме. В реальности red team находит, blue team чинит, но используют они разные системы и метрики — в итоге исправление застревает в почтовых переписках и CSV-файлах.

Преодоление этих барьеров начинается не с закупки новых инструментов, а с честного аудита текущих процессов. PlexTrac рекомендует начать с пяти само-диагностических вопросов: живёте ли вы всё ещё в парадигме scan cycles? Есть ли у вас единая панель видимости по всем инструментам? Живёт ли процесс исправления в почте и таблицах? Измеряете ли вы реальное снижение экспозиции, а не просто количество найденных уязвимостей? Работают ли security и operations как единая команда? Если ответ «да» хотя бы на один из этих вопросов — до CTEM нужно достраивать фундамент.

Эволюция, а не революция: как перейти к CTEM без остановки бизнеса

Переход к CTEM — это не big-bang-проект, а поэтапная трансформация. Gartner рекомендует начать с определения скоупа и каденса оценок, консультируясь с владельцами продуктов и бизнес-подразделений. Параллельно нужно расширить discovery на новые классы активов — облачные, цифровые, supply-chain — и понять, как они влияют на критически важные бизнес-процессы.

Следующий шаг — внедрение валидации. Gartner прогнозирует, что к 2028 году adversarial exposure validation, симулирующая сценарии живых атак, станет общепринятой альтернативой традиционным пентестам в регуляторных требованиях. Это означает, что инвестиции в BAS/AEV сегодня — это не просто улучшение безопасности, но и задел на compliance завтрашнего дня.

Наконец, этап мобилизации требует интеграции с существующими рабочими процессами. Без этого CTEM рискует остаться «ещё одним отчётом, который никто не читает». Успешные программы встраивают тикетинг, деплой-пайплайны и SOAR в единый цикл, так что устранение экспозиции становится частью повседневной работы, а не экстренным мероприятием.

Практический пример того, как выглядит CTEM в действии, даёт платформа Hadrian, развернувшая архитектуру «Sense, Plan, Attack». Агенты непрерывно сканируют внешнюю поверхность, выявляя теневые IT и M&A-активы, затем приоритизируют находки, а на этапе валидации генерируют bespoke-эксплойты, подтверждая реальную достижимость уязвимостей. Результат — снижение среднего времени восстановления (MTTR) на 80% и фильтр «только подтверждённые риски» на выходе.

Заключение: CTEM как новая норма

Кризис традиционных инструментов — не гипотеза, а наблюдаемый факт. Когда 99,998% уязвимостей не представляют критического риска, а скорость атак сократилась до пяти дней, команды, продолжающие полагаться на ежемесячные сканирования и CVSS-рейтинги, работают вслепую. CTEM не просто заменяет старые инструменты новыми — он меняет операционную модель: от реактивного латания дыр к непрерывному, измеримому снижению экспозиции.

Ключевые выводы для практиков:

- Начните со скоупа. Определите 20% активов, которые обеспечивают 80% бизнес-ценности, и стройте программу вокруг них.

- Валидация — это не опция, а обязательный этап. Без подтверждения эксплуатируемости CTEM превращается в RBVM с модным названием.

- Инструменты — это всего лишь компоненты. Инвестируйте в интеграцию и процессы не меньше, чем в лицензии.

- Мобилизация — там, где программы умирают. Если найденная экспозиция не доходит до исправления через понятный workflow, CTEM не работает.

- Измеряйте снижение экспозиции, а не количество найденных уязвимостей. Бизнес понимает язык рисков, а не CVSS-баллов.

По данным Gartner, 73% респондентов, внедривших CTEM, лучше справляются с обнаружением и реагированием на инциденты, чем те, кто ещё не внедрил программу. Это конкурентное преимущество, которое будет только расти по мере усложнения ландшафта угроз. Начать переход к CTEM стоит сегодня — не с закупки нового сканера, а с вопроса: «Что на самом деле угрожает нашему бизнесу и как мы можем подтвердить это непрерывно?»